CyberAlerts is shutting down on June 30th, 2025. Thank you for your support!

Example Searches:

CVE

Threat Actors

Countries

Vendors

Severity

Known Exploited

|

CVE-2024-0589 |

Description: Cross-site scripting (XSS) vulnerability in the entry overview tab in Devolutions Remote Desktop Manager 2023.3.36 and earlier on Windows allows an attacker with access to a data source to inject a malicious script via a specially crafted input in an entry.

EPSS Score: 0.37% SSVC Exploitation: none

June 9th, 2025 (8 days ago)

|

|

CVE-2024-0425 |

Description: A vulnerability classified as critical was found in ForU CMS up to 2020-06-23. This vulnerability affects unknown code of the file /admin/index.php?act=reset_admin_psw. The manipulation leads to weak password recovery. The attack can be initiated remotely. The exploit has been disclosed to the public and may be used. The identifier of this vulnerability is VDB-250444. In ForU CMS bis 2020-06-23 wurde eine Schwachstelle entdeckt. Sie wurde als kritisch eingestuft. Hierbei betrifft es unbekannten Programmcode der Datei /admin/index.php?act=reset_admin_psw. Durch das Manipulieren mit unbekannten Daten kann eine weak password recovery-Schwachstelle ausgenutzt werden. Umgesetzt werden kann der Angriff über das Netzwerk. Der Exploit steht zur öffentlichen Verfügung.

CVSS: MEDIUM (5.3) EPSS Score: 0.13% SSVC Exploitation: poc

June 9th, 2025 (8 days ago)

|

|

CVE-2024-0265 |

Description: A vulnerability was found in SourceCodester Clinic Queuing System 1.0. It has been rated as critical. This issue affects some unknown processing of the file /index.php of the component GET Parameter Handler. The manipulation of the argument page leads to file inclusion. The attack may be initiated remotely. The exploit has been disclosed to the public and may be used. The identifier VDB-249821 was assigned to this vulnerability. Eine Schwachstelle wurde in SourceCodester Clinic Queuing System 1.0 ausgemacht. Sie wurde als kritisch eingestuft. Es geht hierbei um eine nicht näher spezifizierte Funktion der Datei /index.php der Komponente GET Parameter Handler. Dank der Manipulation des Arguments page mit unbekannten Daten kann eine file inclusion-Schwachstelle ausgenutzt werden. Der Angriff kann über das Netzwerk angegangen werden. Der Exploit steht zur öffentlichen Verfügung.

CVSS: MEDIUM (6.3) EPSS Score: 0.48% SSVC Exploitation: poc

June 9th, 2025 (8 days ago)

|

|

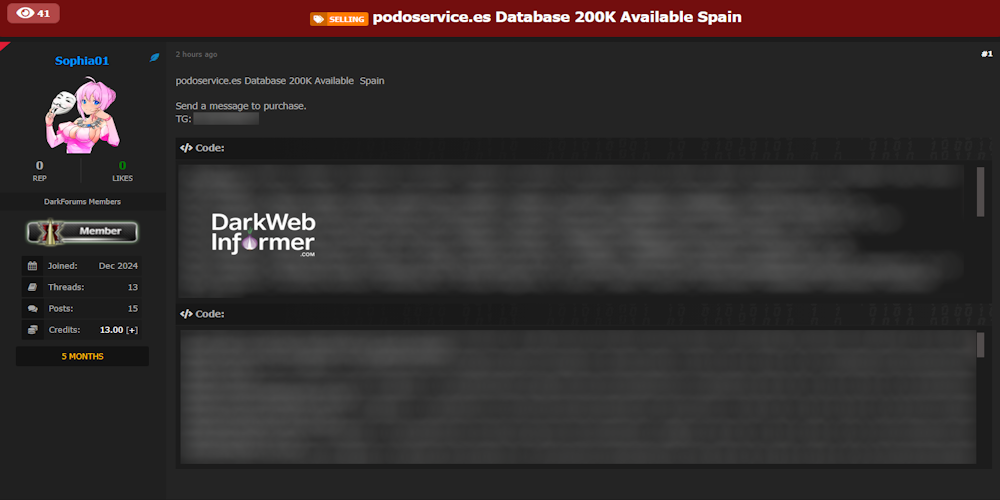

Description: Alleged database sale of Podoservice

June 9th, 2025 (8 days ago)

|

|

Description: Michael Pratt led Girls Do Porn, a sex trafficking operation that targeted hundreds of young women with force, fraud and coercion.

June 9th, 2025 (8 days ago)

|

|

CVE-2025-5888 |

Description: A vulnerability was found in jsnjfz WebStack-Guns 1.0. It has been declared as problematic. Affected by this vulnerability is an unknown functionality. The manipulation leads to cross-site request forgery. The attack can be launched remotely. The exploit has been disclosed to the public and may be used. The vendor was contacted early about this disclosure but did not respond in any way. In jsnjfz WebStack-Guns 1.0 wurde eine problematische Schwachstelle ausgemacht. Hierbei betrifft es unbekannten Programmcode. Durch das Manipulieren mit unbekannten Daten kann eine cross-site request forgery-Schwachstelle ausgenutzt werden. Umgesetzt werden kann der Angriff über das Netzwerk. Der Exploit steht zur öffentlichen Verfügung.

CVSS: MEDIUM (5.3) EPSS Score: 0.02%

June 9th, 2025 (8 days ago)

|

|

CVE-2025-5887 |

Description: A vulnerability was found in jsnjfz WebStack-Guns 1.0. It has been classified as problematic. Affected is an unknown function of the file UserMgrController.java of the component File Upload. The manipulation of the argument File leads to cross site scripting. It is possible to launch the attack remotely. The exploit has been disclosed to the public and may be used. The vendor was contacted early about this disclosure but did not respond in any way. Es wurde eine problematische Schwachstelle in jsnjfz WebStack-Guns 1.0 ausgemacht. Dabei betrifft es einen unbekannter Codeteil der Datei UserMgrController.java der Komponente File Upload. Mittels Manipulieren des Arguments File mit unbekannten Daten kann eine cross site scripting-Schwachstelle ausgenutzt werden. Die Umsetzung des Angriffs kann dabei über das Netzwerk erfolgen. Der Exploit steht zur öffentlichen Verfügung.

CVSS: MEDIUM (5.1) EPSS Score: 0.03%

June 9th, 2025 (8 days ago)

|

|

CVE-2025-49653 |

Description: Exposure of sensitive data in active sessions in Lablup's BackendAI allows attackers to retrieve credentials for users on the management platform.

CVSS: HIGH (8.0) EPSS Score: 0.05%

June 9th, 2025 (8 days ago)

|

|

CVE-2025-49652 |

Description: Missing Authentication in the registration feature of Lablup's BackendAI allows arbitrary users to create user accounts that can access private data even when registration is disabled.

CVSS: CRITICAL (9.8) EPSS Score: 0.06%

June 9th, 2025 (8 days ago)

|

|

CVE-2025-49651 |

Description: Missing Authorization in Lablup's BackendAI allows attackers to takeover all active sessions; Accessing, stealing, or altering any data accessible in the session. This vulnerability exists in all current versions of BackendAI.

CVSS: HIGH (8.1) EPSS Score: 0.05%

June 9th, 2025 (8 days ago)

|